Microsoft Entra ID mit Relution verknüpfen

Einleitung

Mit der Verknüpfung von Microsoft Entra ID und Relution schaffen Sie die Grundlage für Microsoft-basierte Integrationen in Ihrer Organisation. Dazu zählen beispielsweise die Anbindung von Windows-Geräten sowie die Nutzung weiterer Microsoft-Dienste in Verbindung mit Relution.

Somit können Benutzer:innen und Gruppen aus Microsoft Entra ID mit Relution synchronisiert werden. Dadurch lassen sich Benutzerkonten zentral in Microsoft verwalten und automatisch in Relution bereitstellen.

Damit sich synchronisierte Benutzer:innen anschließend über Relution anmelden können, muss zusätzlich die OIDC-Authentifizierung eingerichtet werden. Sollen Zugriffe über Conditional Access abgesichert werden, sind sowohl die Verknüpfung von Microsoft Entra ID als auch die Einrichtung von OIDC erforderlich.

Die dafür notwendigen Einstellungen werden teilweise in Relution und teilweise im Microsoft-Entra-Admincenter vorgenommen.

Voraussetzungen

Für die Verknüpfung von Microsoft Entra ID mit Relution müssen folgende Voraussetzungen erfüllt sein, wenn ausschließlich Benutzer:innen aus Microsoft Entra ID mit Relution synchronisiert werden sollen:

- eine bestehende

Microsoft Entra ID-Umgebung - ausreichende Berechtigungen in Microsoft Entra, in der Regel die Rolle

Globaler Administrator - ein erreichbarer Relution Server

- eine App-Registrierung in Microsoft Entra

Falls zusätzlich Windows Autopilot oder Entra Join verwendet werden soll, sind außerdem folgende Voraussetzungen erforderlich:

- die Server-URL des Relution Servers, die später in Microsoft Entra hinterlegt wird

- eine angelegte MDM-Anwendung

Verknüpfung in Relution aufrufen

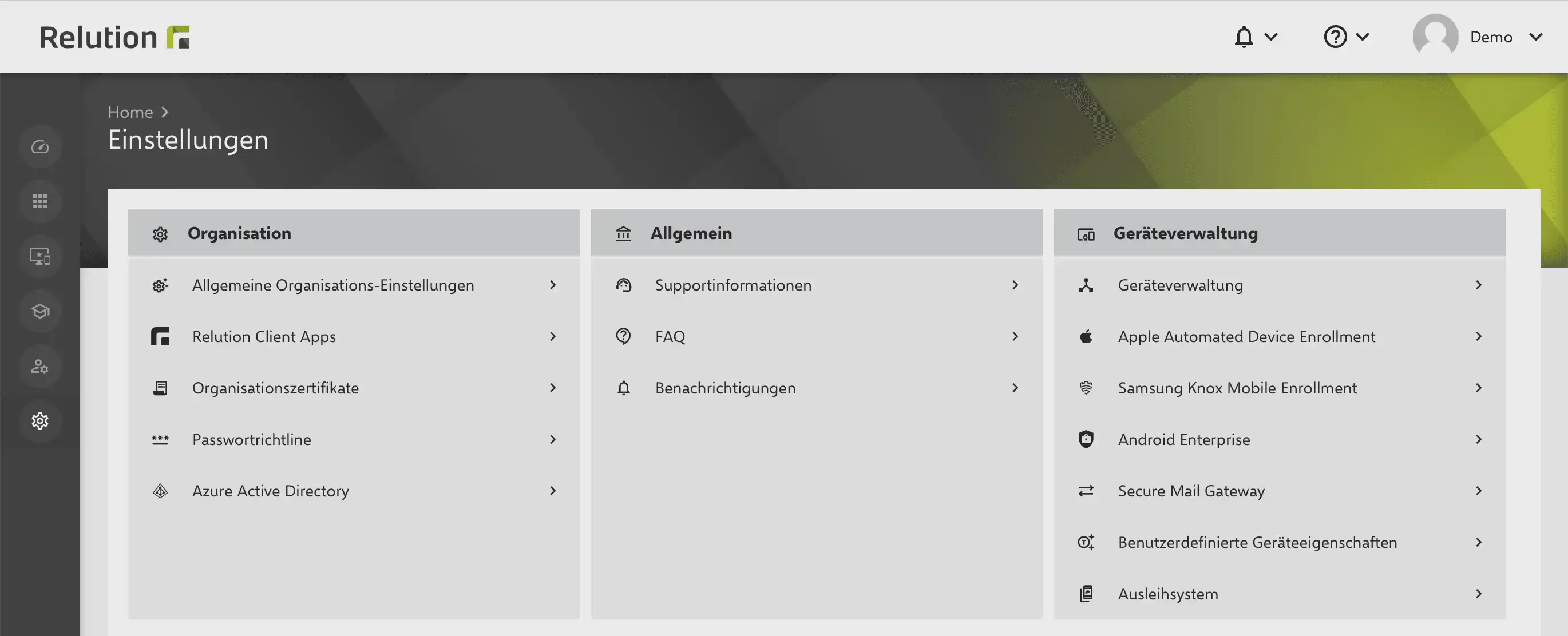

Im Relution-Portal finden Sie den Bereich für die Einrichtung unter Einstellungen > Benutzerverwaltung > Entra ID.

Dort unterstützt Sie eine Anleitung bei der Konfiguration und Verknüpfung mit Microsoft Entra.

Falls Sie ausschließlich Benutzer:innen und Gruppen aus Microsoft Entra mit Relution synchronisieren möchten, reicht eine normale App-Registrierung aus. Diese können Sie über den folgenden Link erstellen: Neue App-Registrierung in Entra

Vornehmen der MDM-Anwendungseinstellungen

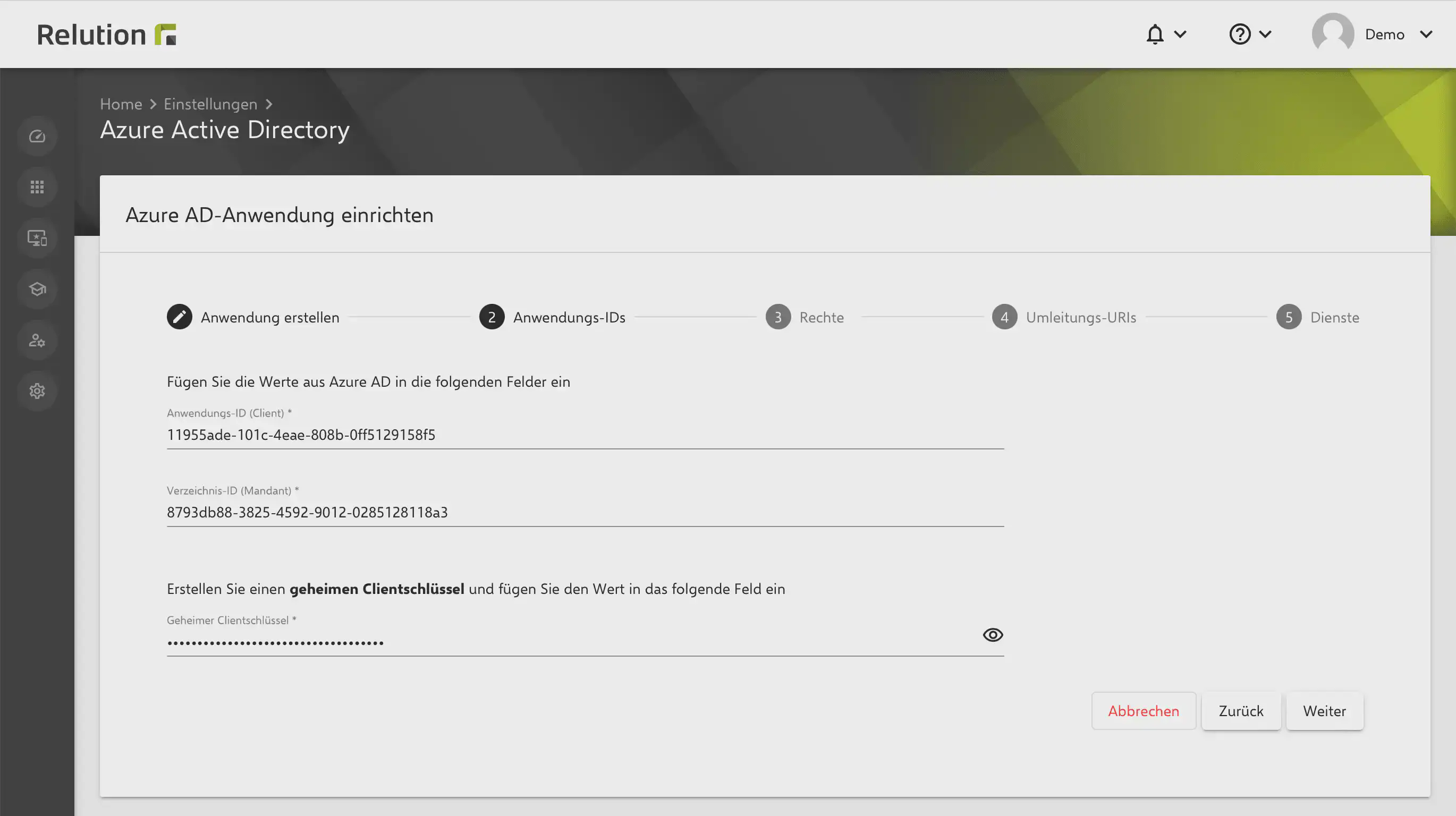

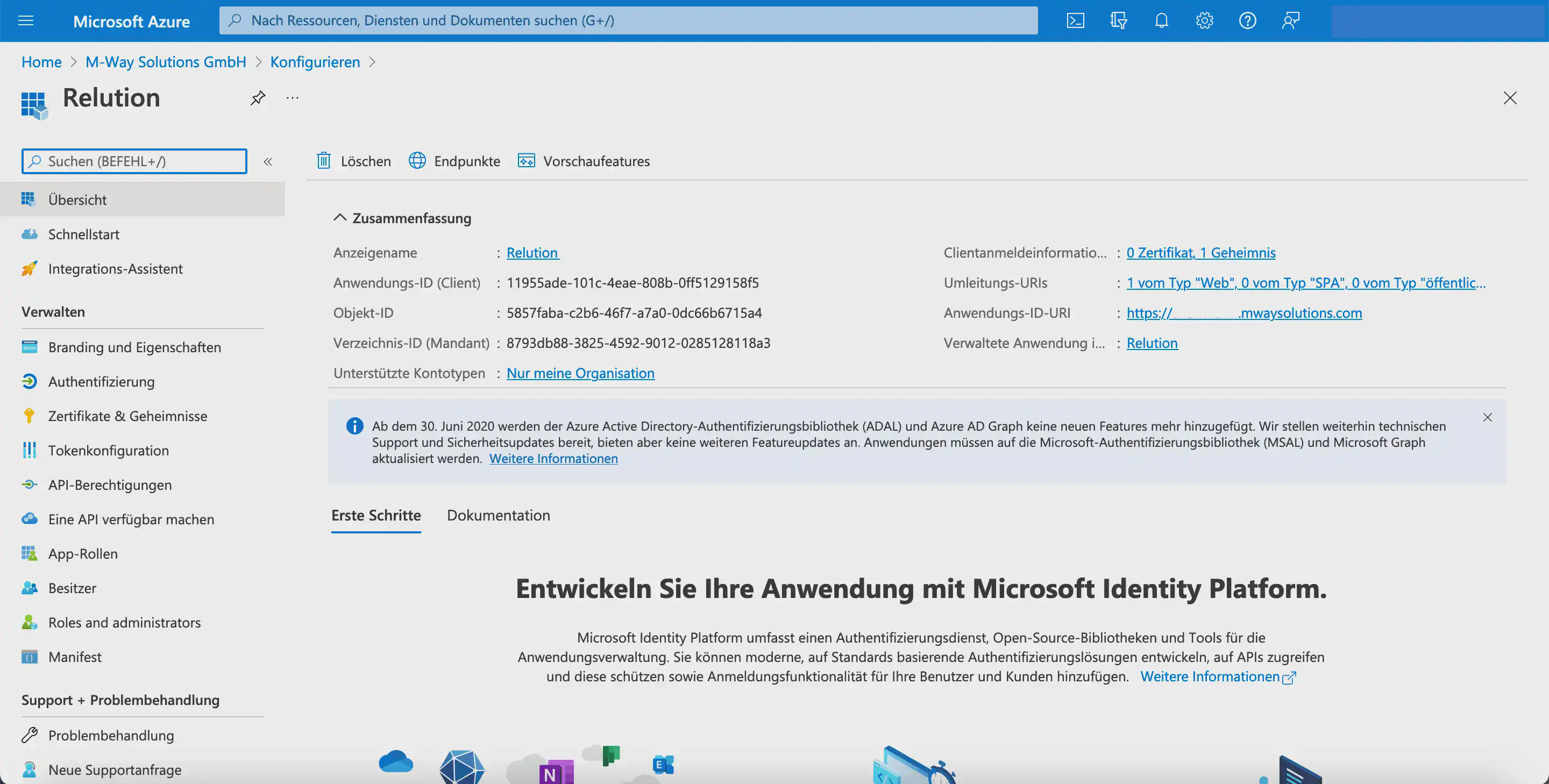

Nachdem die neue MDM-Anwendung erstellt wurde, können die lokalen MDM-Anwendungseinstellungen in Microsoft Entra vorgenommen werden. Dabei ist es erforderlich, folgende Angaben aus Microsoft Entra in die Relution-Anleitung zu übertragen:

Anwendungs-ID (Client)Verzeichnis-ID (Mandant)- den Wert des

Geheimen Clientschlüssels

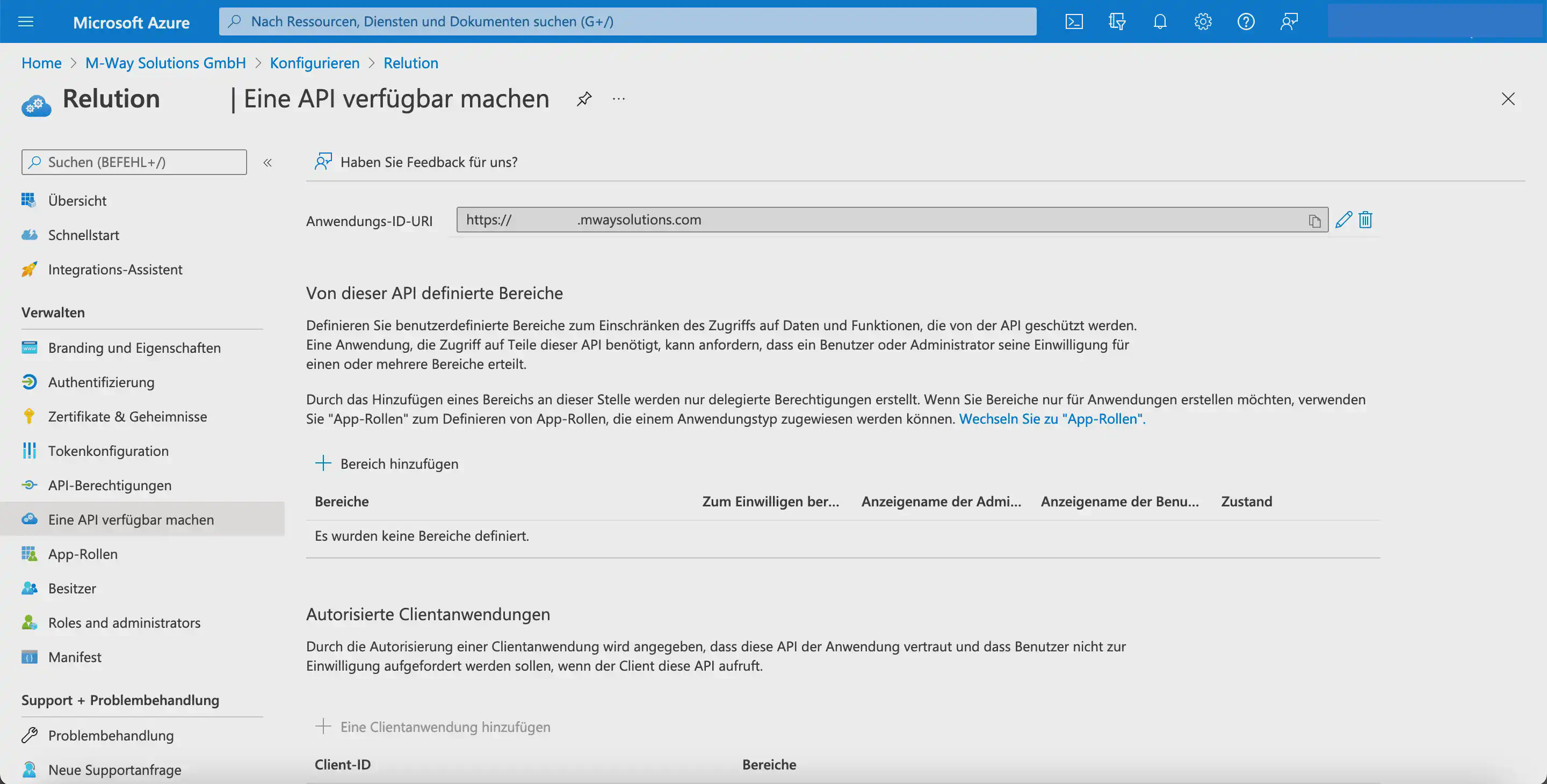

Klicken Sie anschließend in den lokalen MDM-Anwendungseinstellungen zum Bearbeiten auf Anwendungs-ID-URI.

Tragen Sie in der nachfolgenden Ansicht als Anwendungs-ID-URI die entsprechende Server-URL ein.

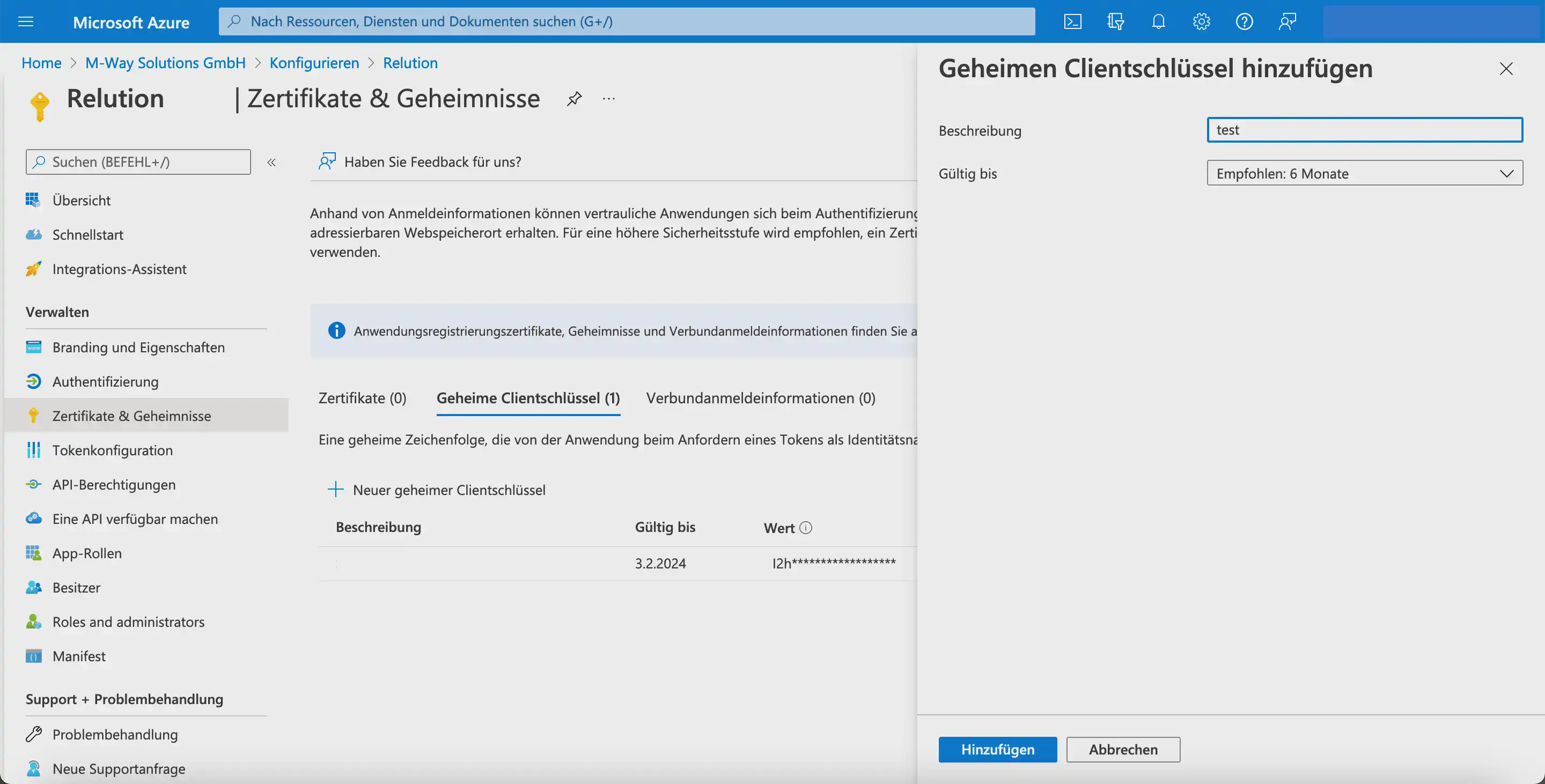

Als Nächstes fügen Sie unter Zertifikate & Geheimnisse einen Geheimen Clientschlüssel hinzu:

- Klicken Sie im Tab

Geheime ClientschlüsselaufNeuer geheimer Clientschlüssel. - Geben Sie im Dialogfenster

Geheimen Clientschlüssel hinzufügeneine Beschreibung und die Gültigkeitsdauer an. - Klicken Sie auf

Hinzufügen.

Wenn der Gültigkeitszeitraum abgelaufen ist, besteht keine Verbindung mehr und Relution kann nicht mehr mit Microsoft Entra kommunizieren. In diesem Fall muss ein neuer

Geheimer Clientschlüsselfür die Anwendung in Microsoft Entra erstellt und erneut in Relution hinterlegt werden.

Anschließend wird in der Übersicht im Tab Geheime Clientschlüssel der neue Eintrag angezeigt.

Der zugehörige

Wertwird nur einmalig angezeigt und muss daher direkt kopiert und in Relution übertragen werden.

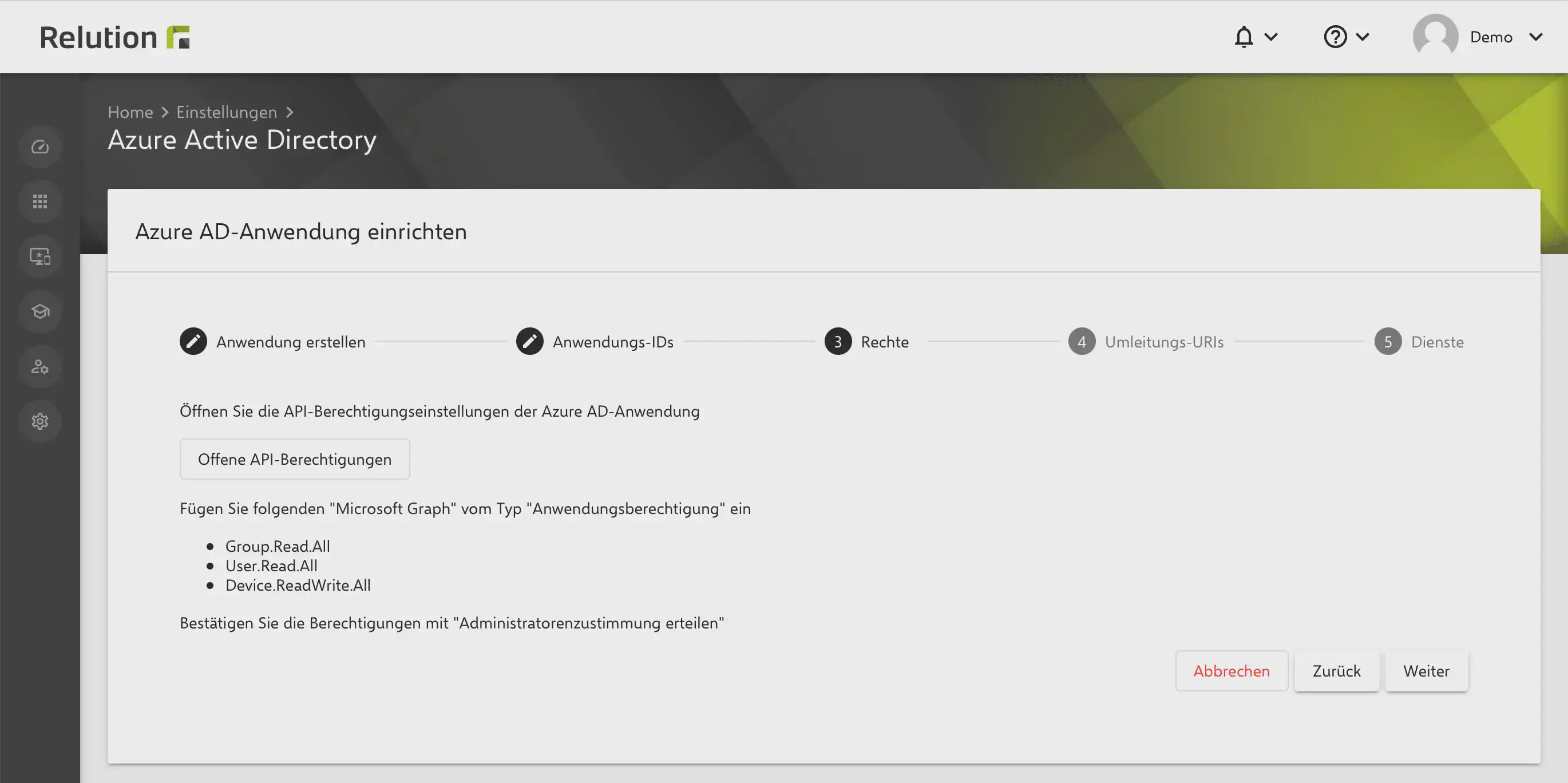

Konfigurieren der API-Berechtigungen

Im nächsten Schritt werden die API-Berechtigungen konfiguriert:

Je nach künftig verwendeten Microsoft-Funktionen kann es erforderlich sein, zu einem späteren Zeitpunkt weitere Berechtigungen hinzuzufügen.

Folgende Einstellungen müssen in Microsoft Entra durchgeführt werden:

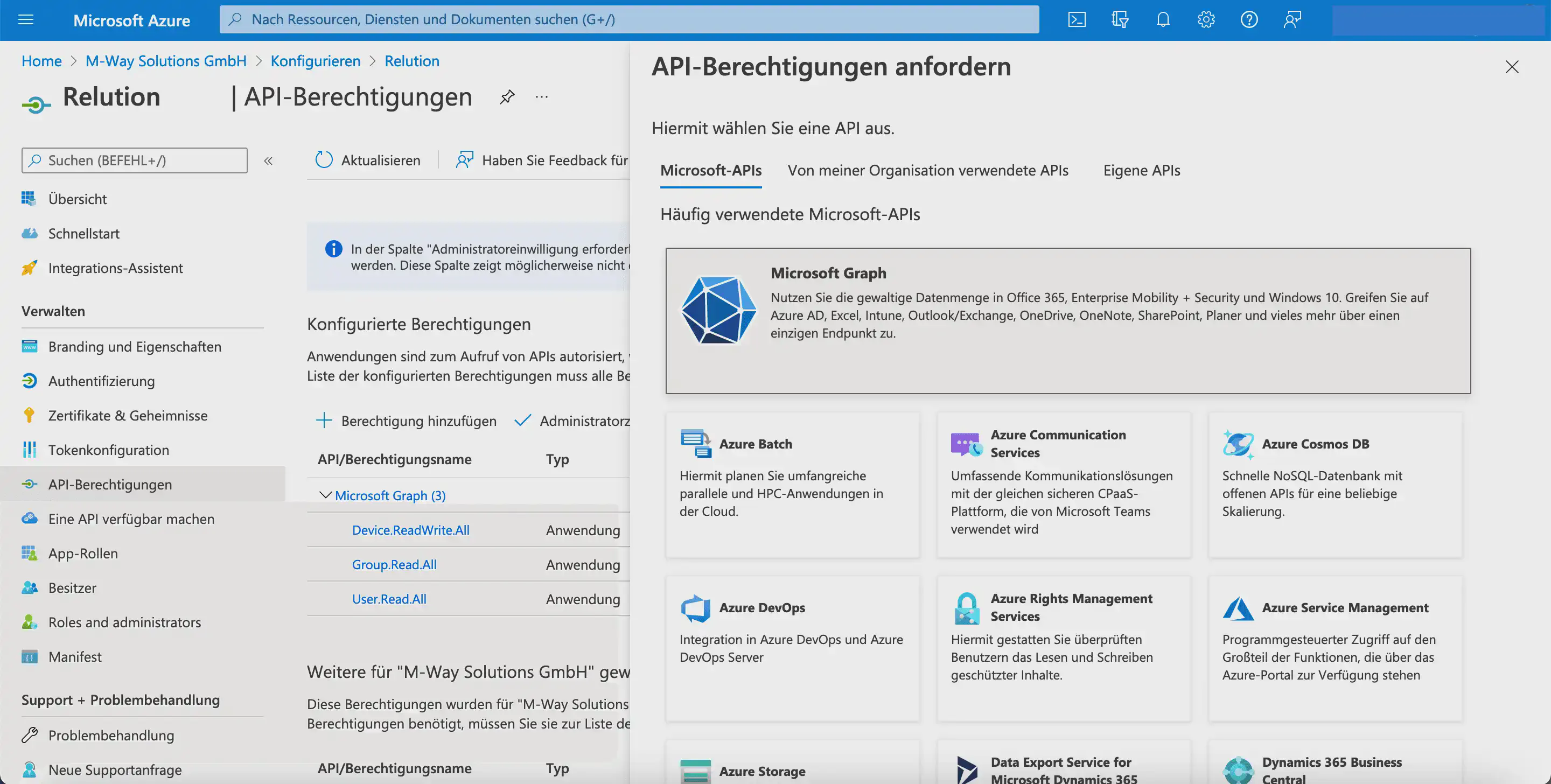

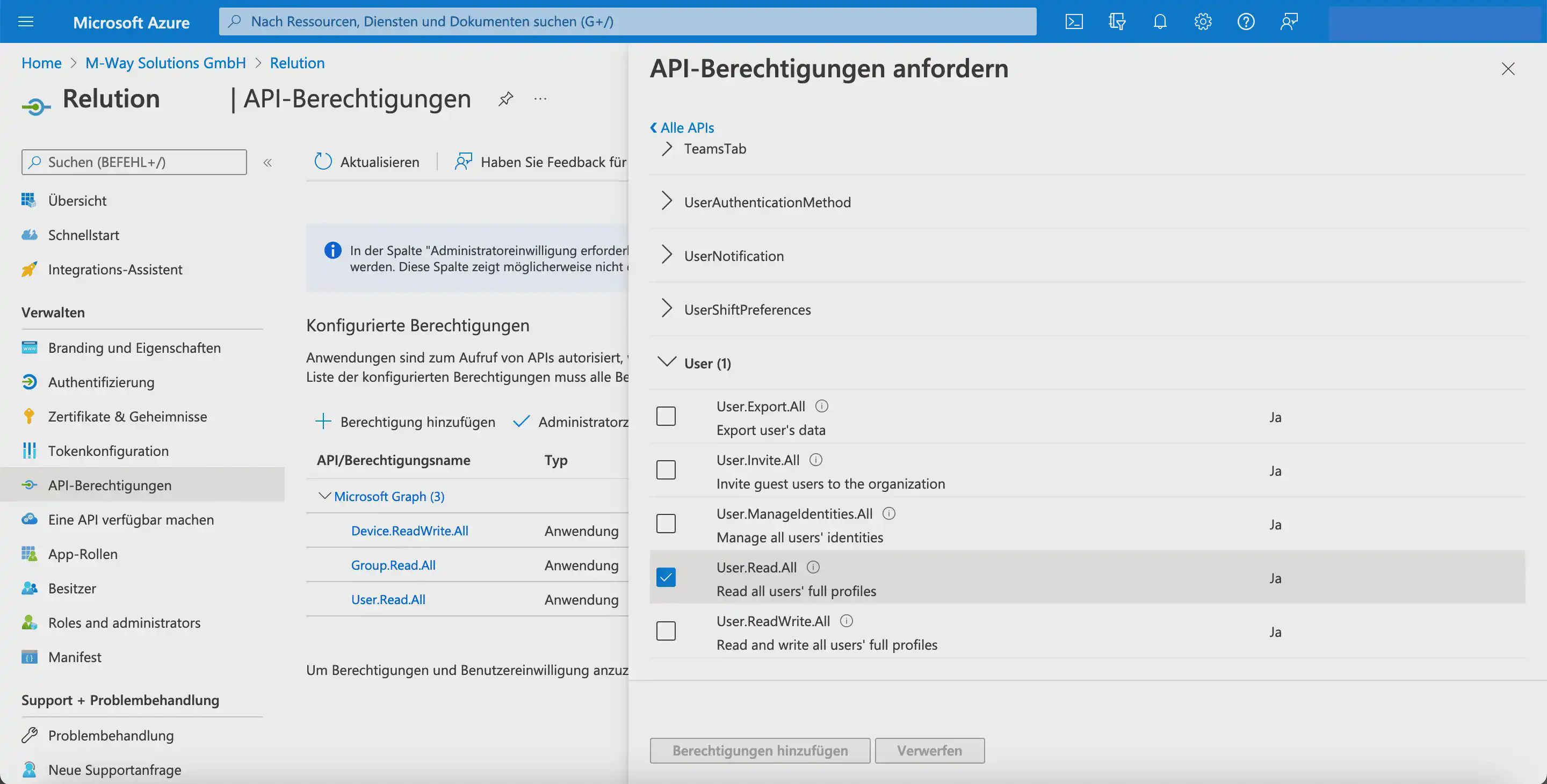

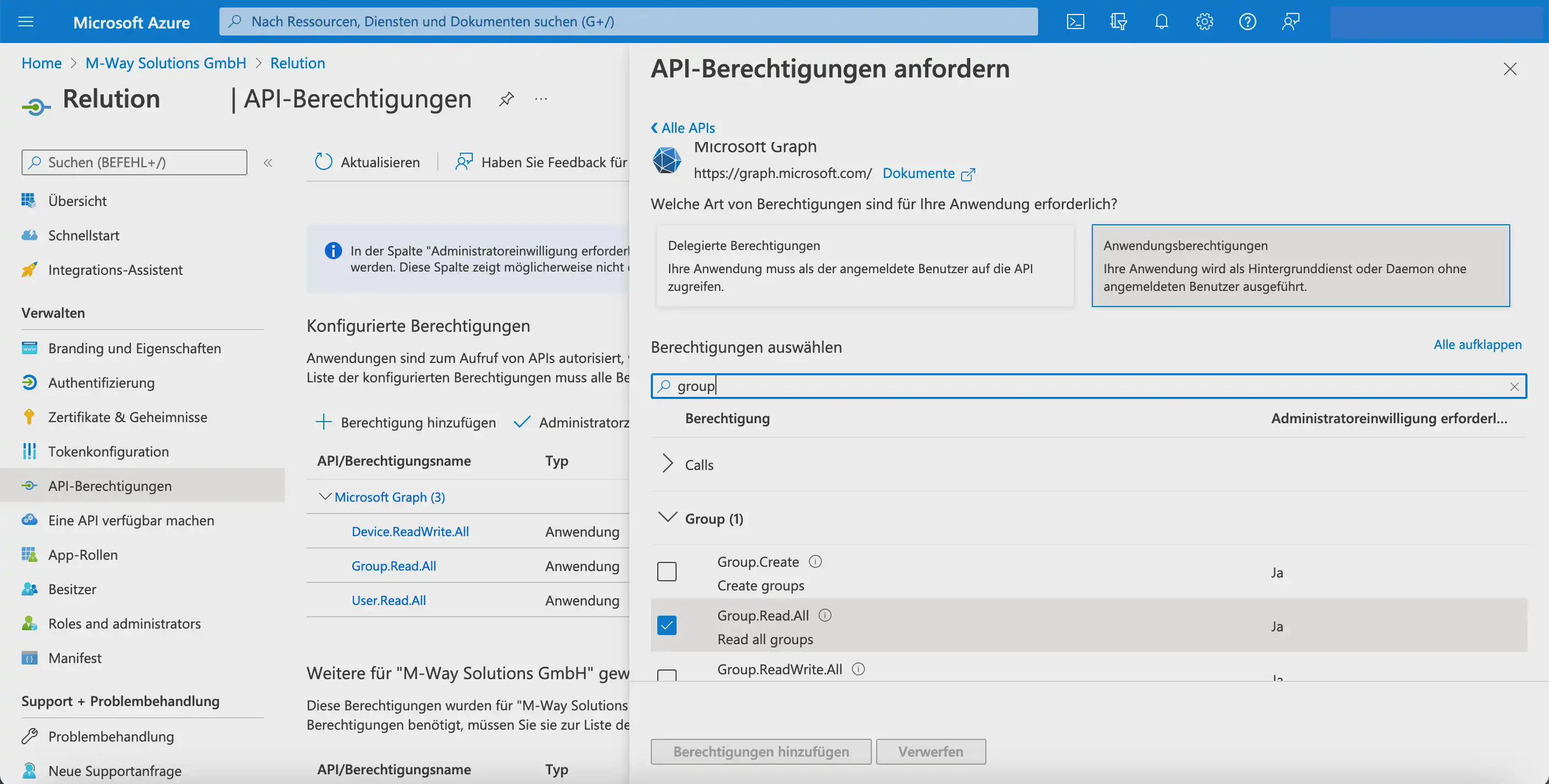

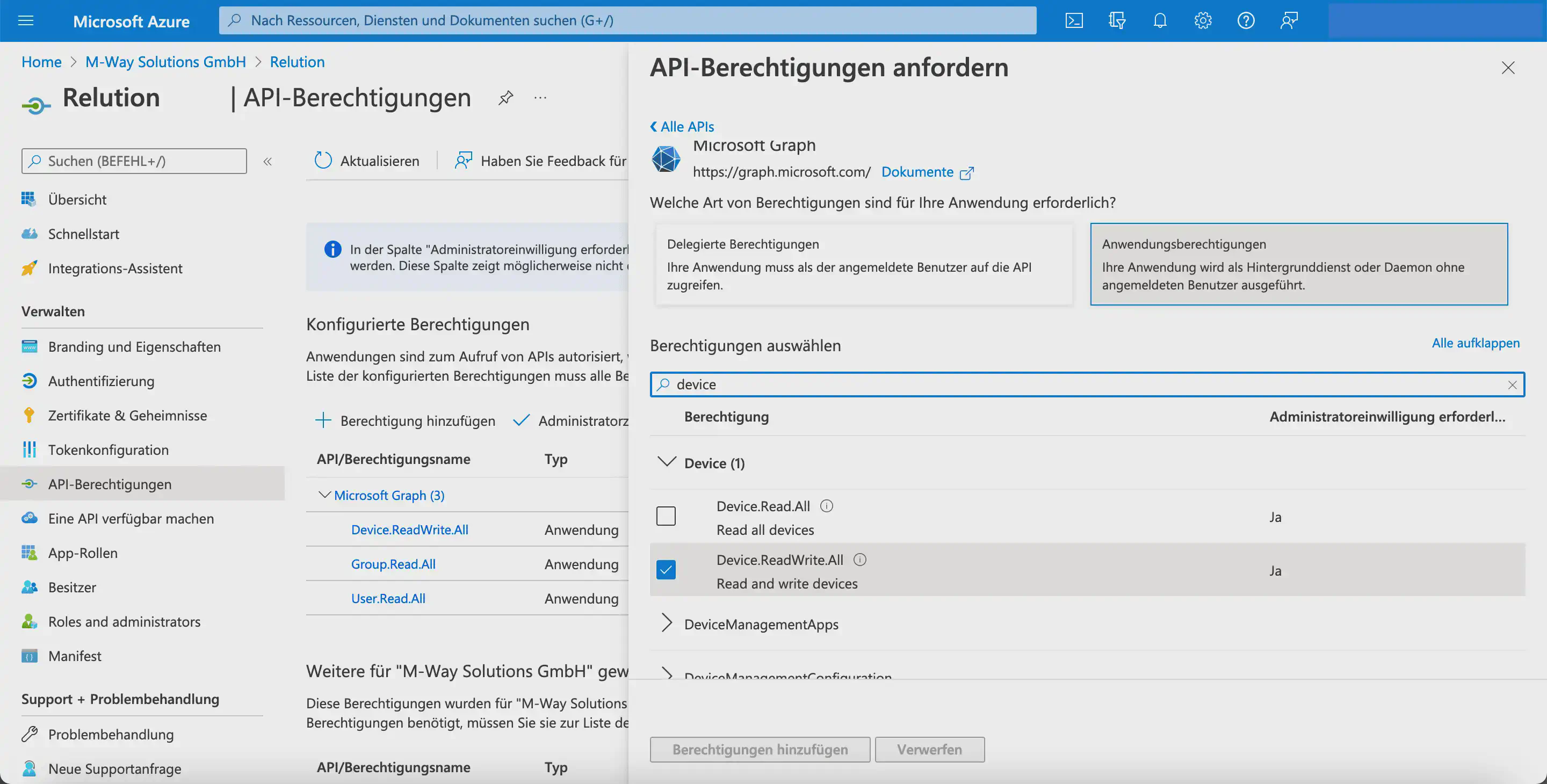

- Klicken Sie unter

API-Berechtigungen > Konfigurierte BerechtigungenaufBerechtigung hinzufügen. - Wählen Sie im Dialogfenster

API-Berechtigungen anfordernunterMicrosoft-APIsden EintragMicrosoft Graphaus.

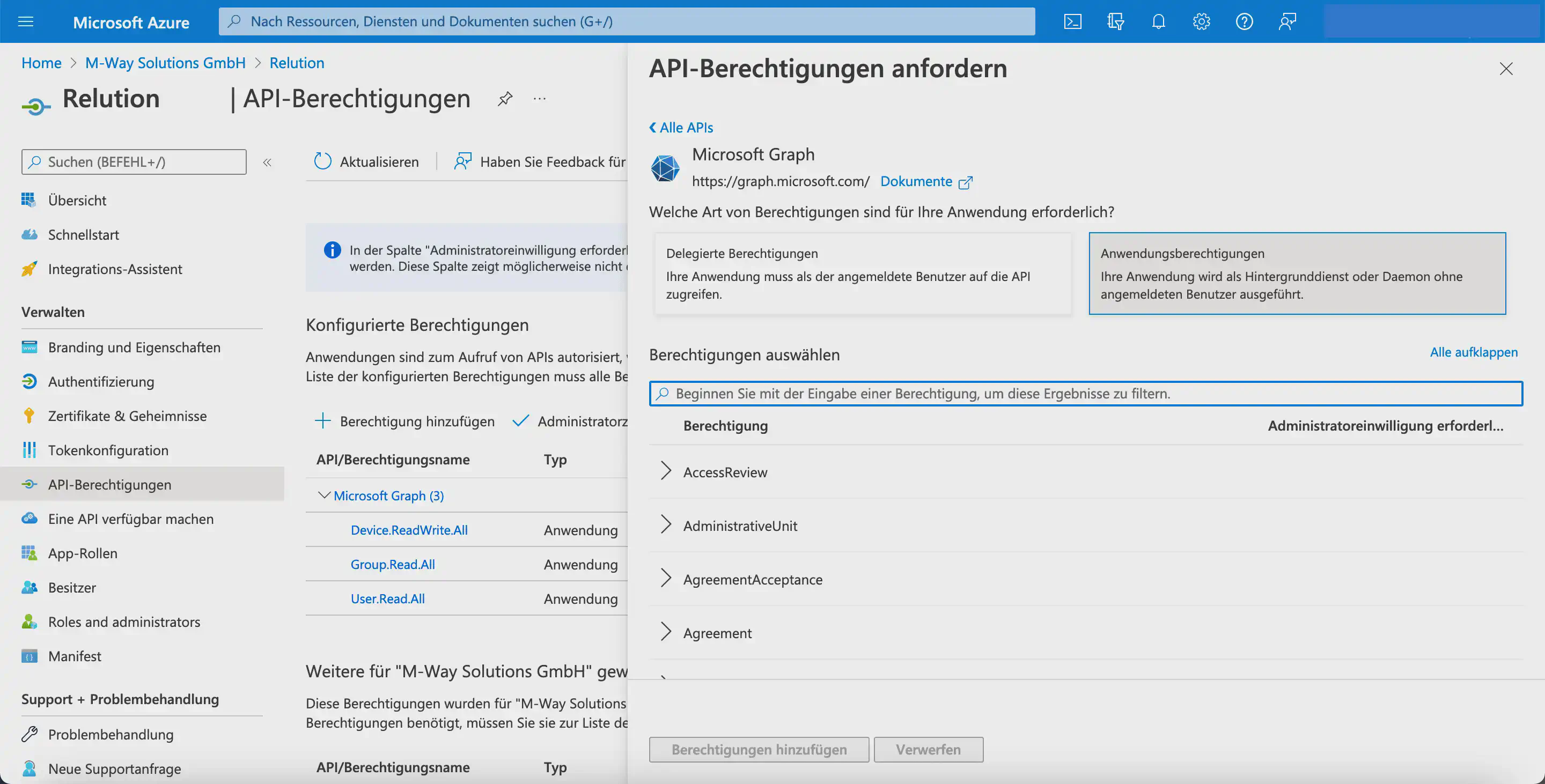

- Wählen Sie im nächsten Schritt die Kachel

Anwendungsberechtigungenaus.

- Wählen Sie für

Userdie BerechtigungUser.Read.Allaus.

- Wählen Sie für

Groupdie BerechtigungGroup.Read.Allaus.

- Wählen Sie für

Devicedie BerechtigungDevice.ReadWrite.Allaus und bestätigen Sie die Auswahl mitBerechtigungen hinzufügen.

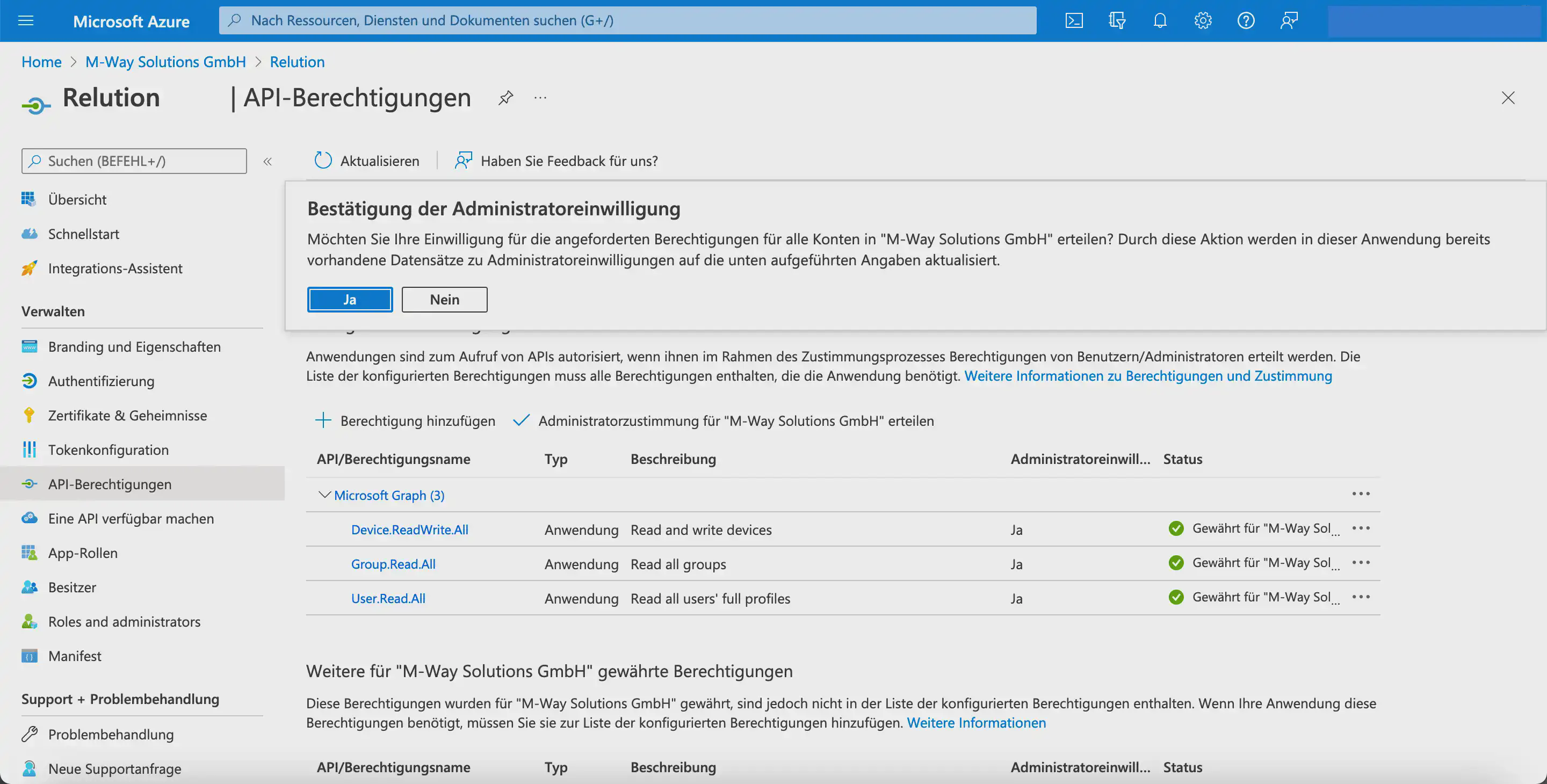

Bei den neu hinzugefügten API-Berechtigungen wird zunächst ein Ausrufezeichen als Status angezeigt. Administrator:innen müssen die Berechtigungen einmal bestätigen, damit Microsoft Graph diese tatsächlich erhält. Anschließend wird der Status mit einem grünen Häkchen als Gewährt dargestellt.

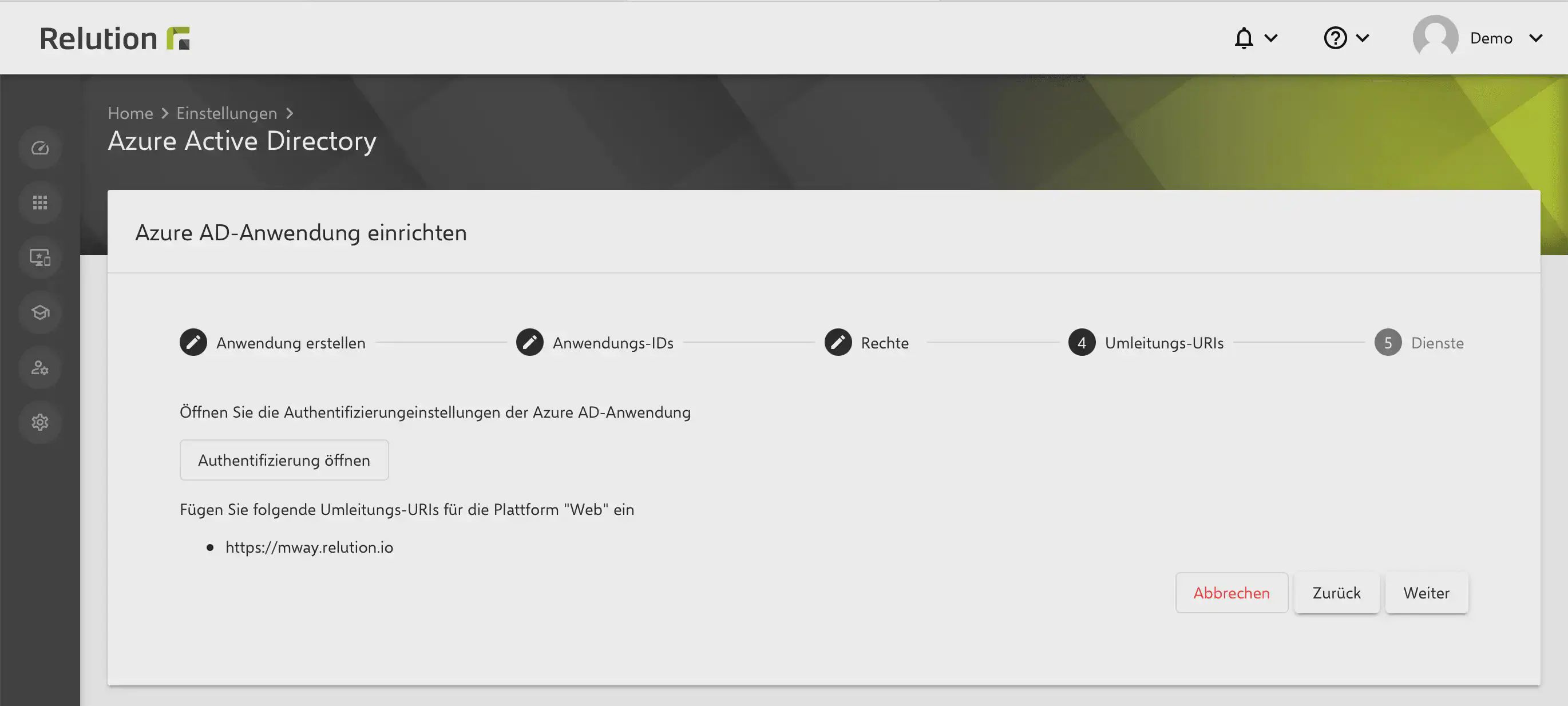

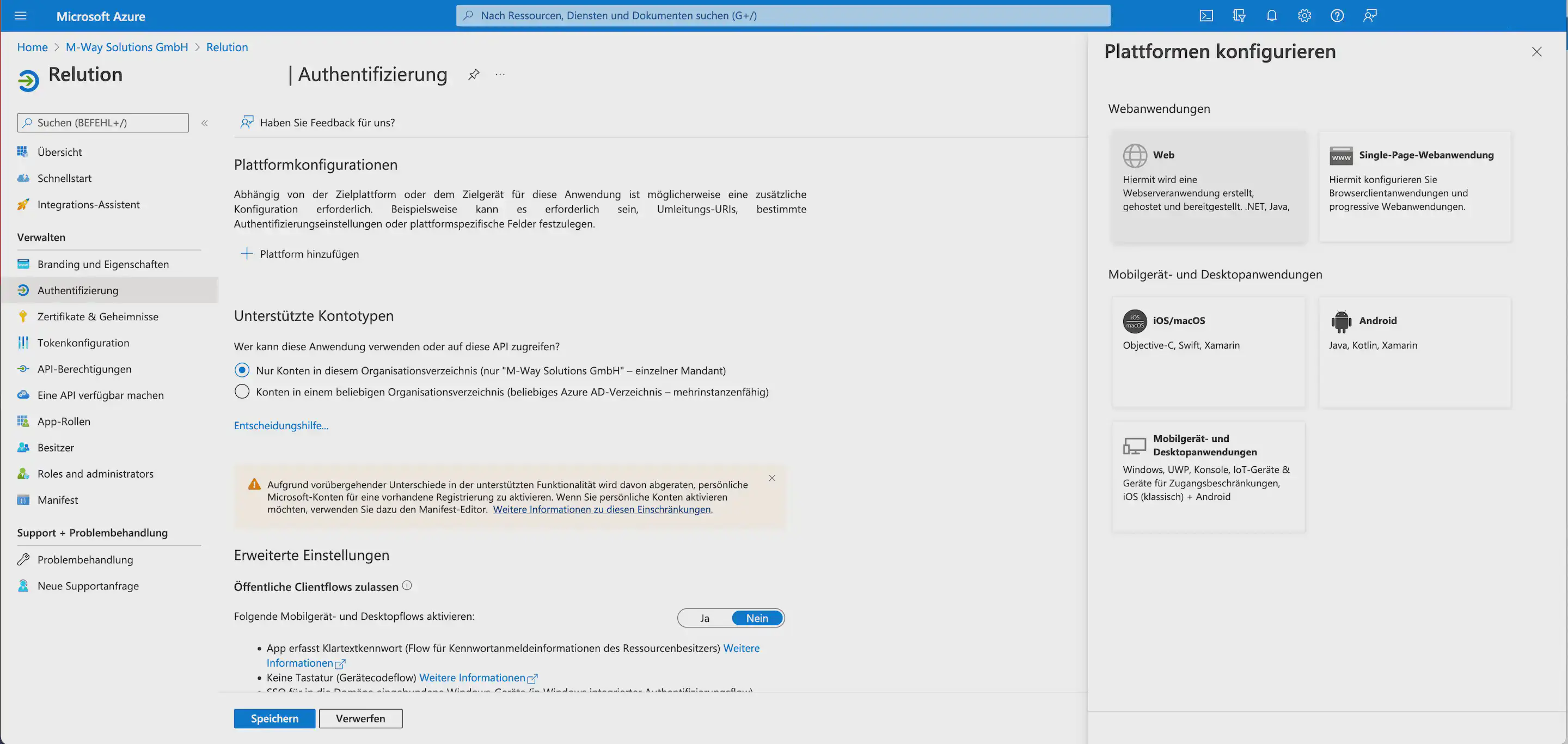

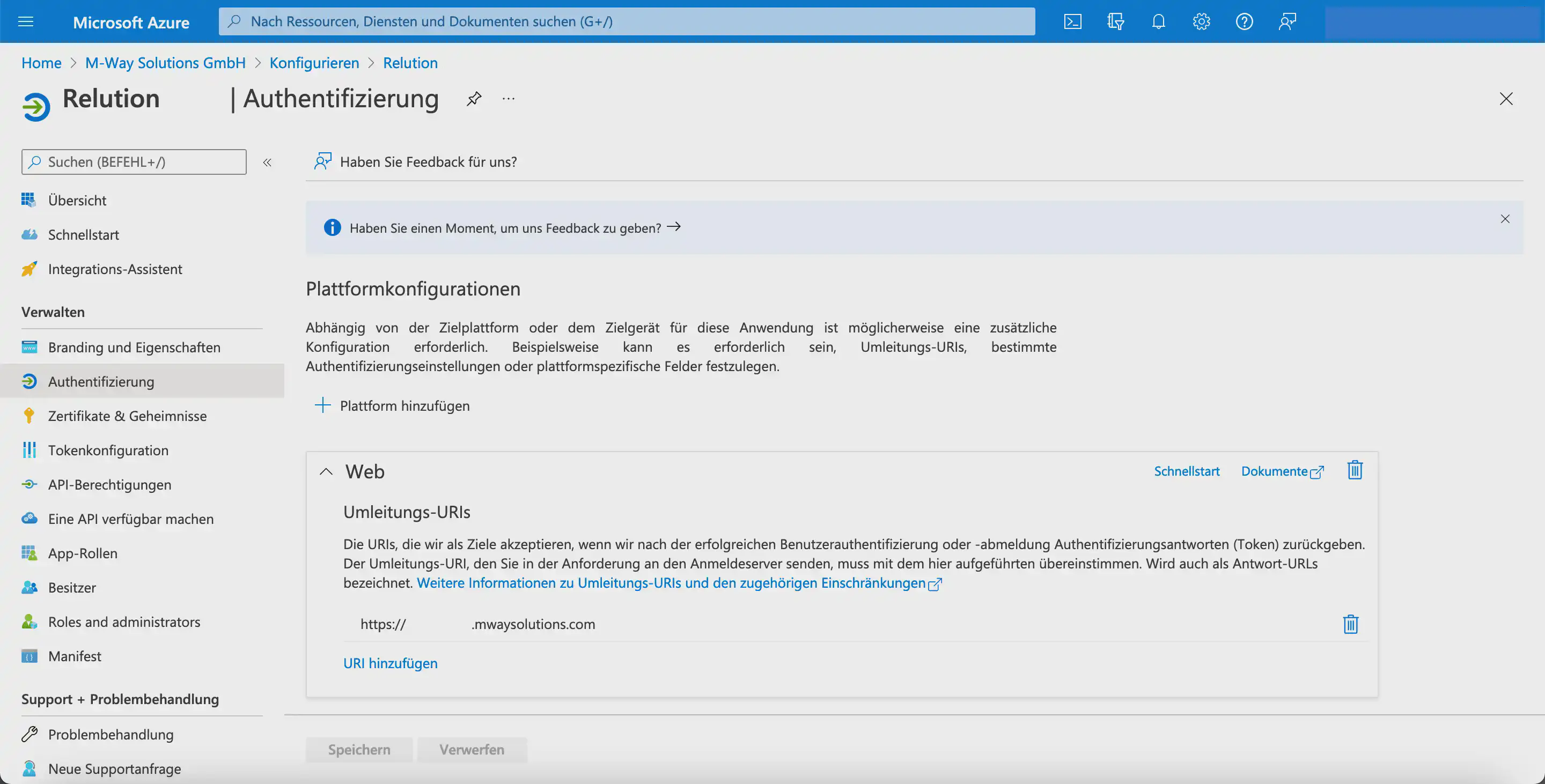

Definieren der Umleitungs-URI

In der Relution-Anleitung wird anschließend die Umleitungs-URI in Microsoft Entra konfiguriert:

- Klicken Sie unter

AuthentifizierungaufPlattform hinzufügen. - Wählen Sie im Dialogfenster

Plattform konfigurierendie KachelWebaus.

- Tragen Sie im Bereich

WebunterUmleitungs-URI hinzufügendie Server-URL ein. - Deaktivieren Sie die Checkbox

ID-Tokens. - Klicken Sie auf

Speichern.

Damit ist die Einrichtung in Microsoft Entra abgeschlossen.

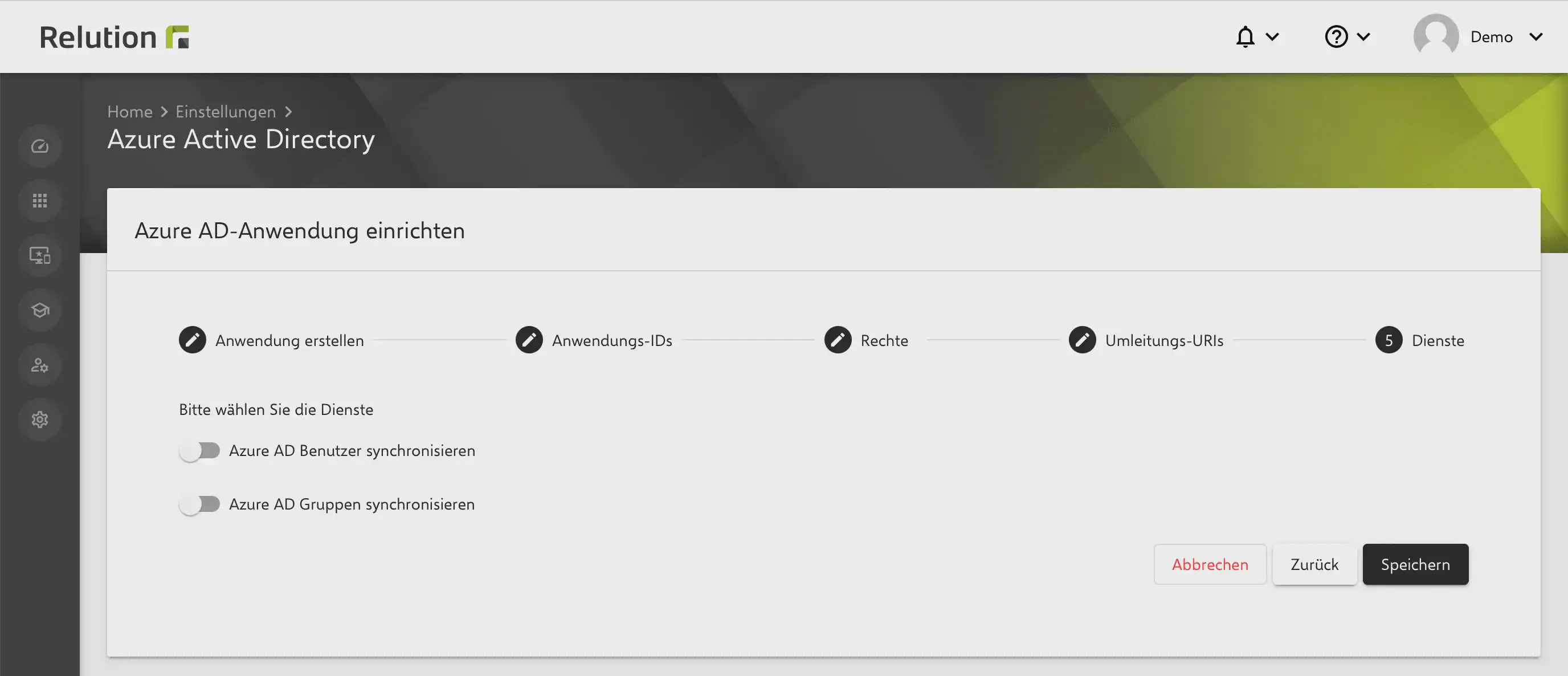

Wählen der Relution Serviceoptionen und Abschließen der Einrichtung

In der Relution-Anleitung kann optional festgelegt werden, ob Microsoft Entra ID-Benutzer:innen und Microsoft Entra ID-Gruppen mit Relution synchronisiert werden sollen.

Mit Klick auf Speichern ist die Einrichtung und Verknüpfung von Microsoft Entra ID in Relution abgeschlossen.

Zusammenfassung

Nach Abschluss dieser Schritte ist Microsoft Entra ID mit Relution verknüpft. Damit können Benutzer:innen und Gruppen aus Microsoft Entra ID mit Relution synchronisiert sowie weitere Microsoft-bezogene Funktionen genutzt werden.

Für die Anmeldung synchronisierter Benutzer:innen an Relution muss zusätzlich die OIDC-Authentifizierung eingerichtet werden. Dies gilt ebenfalls für die Nutzung von Conditional Access.